By ribbon @

2022-12-18 00:00

この記事は openSUSE Advent Calendar 2022 の18日目です。

systemd が使われるようになると、daemon の制御とかのやり方は大きく変わりました。/etc/init.d にあるスクリプトから、systemd パッケージに含まれるコマンドを使うようになってきました。それらのコマンドは、xxxxxctl という、末尾に ctl が含まれるものが多いように感じました。そこで、/usr/bin/ の中にある、末尾が ctl なプログラムがどんなものかを簡単に調べて見ることにしました。

今回は、wdctl を紹介します。

コマンド名: wdctl

wdctl は、システムのウオッチドッグ情報を表示するコマンドです。引数なしで起動すると以下のように表示します。

% wdctl

Device: /dev/watchdog0

Identity: Software Watchdog [version 0]

Timeout: 10 seconds

Pre-timeout: 0 secondsオプションによって表示形式を変更することは出来ますが、基本的に上記のような情報を表示するだけです。ですので、あまり使い道はないかと思います。

Category

openSUSE ,

Tips ,

サーバ ,

デスクトップ |

受け付けていません

By Syuta Hashimoto @

2022-12-15 08:59

この記事は openSUSE Advent Calendar 2022 の15日目です。

CombustionはMicroOSのプリメイドイメージをプロビジョンしてくれるスクリプトです。

ここ数年でMicroOSのプリメイドイメージのプロビジョンソフトが移り変わったので、紹介させて頂きます。

cloud-init

cloud-initはもともとUbuntuのクラウドイメージのプロビジョンソフトウェアでした。MicroOSは初期の頃対応していました。今はOpenStack用のプリメイドイメージ専用になっています。

ignition

CoreOSのプロビジョンソフトウェアで、JSONで記述した設定ファイルを使います。

MicroOSは今もignitionに対応しています。MicroOSのignitionのwikiはこちら です。

Combustion

MicroOS専用のプロビジョンソフトウェアです。スクリプトを書くことで、かなり柔軟な設定をすることが出来ます。dracatモジュールとのことですので、追っていろいろ見てみたいと思います。Combustionのwikiはこちら です。

Category

サーバ ,

仮想化 |

受け付けていません

By Syuta Hashimoto @

2022-12-14 08:54

この記事は openSUSE Advent Calendar 2022 の14日目です。

大分遅くなりましたが、先月、自宅のopenSUSEを15.4にアップデートしました。なお、SLES15 サービスパック3(Leap 15.3のベース)は、2022年12月でサポートが切れる(セキュリティパッチの提供などが終了する)ので、皆さん15.4にアップデートすることをおすすめします。

さて、15.4にアップデートしたところ、emacsを起動した時に初期設定が反映されなくなりました。

そこでXDDCのもくもく会 で力を貸して頂いて対処したので、書いてみます。なお、最終的な解決までには至りませんでした。

結論

/usr/share/hunspell に、ja_JP.affとja_JP.dicを配置する(中身は何でも良い)

症状

emacsを起動しても初期設定が反映されない

*Messages*に以下のメッセージが表示されている

ispell-find-hunspell-dictionaries: Can’t find Hunspell dictionary with a .aff affix file

教えてくださった方法

Ubuntuの開発者の方に、まずstraceでemacs.d/init.el読んでるかみてみたら?と教えて頂きました。

strace -f emacs > strace.log

straceはシステムコールやシグナルをトレースするプログラムです。

このログをinit.elでgrepしても、ヒットしませんでした。なので、そもそもinit.elを読んで無いようです。

どうやら、メッセージにある通り、hunspellの起動が失敗していて、init.elの読み込みまで進んでないようです。

それでhunspellでログをgrepしていると、/usr/share/hunspell/ja_JP.affと/usr/share/hunspell/ja_JP.dicを読みに行く跡がありました。

そこで、/usr/share/hunspell/en_US.affと/usr/share/hunspell/en_US.dicをそれぞれコピーして/usr/share/hunspell/ja_JP.affと/usr/share/hunspell/ja_JP.dicとして配置した所、無事init.elを読み込みました。

hunspellは日本語チェックをする事はないので、このファイルがあることは問題にならないのですが、回避策にしかならないですね・・・

hunspellはどうやらLANGの値を見ているらしく、以下のように起動するとエラーなく起動できました。

LANG=en_US.UTF-8 emacs

hunspellがLANGの値を見る所を探っていけば、根本解決までいけそうですね。

By Syuta Hashimoto @

2022-12-13 08:38

この記事は openSUSE Advent Calendar 2022 の13日目です。

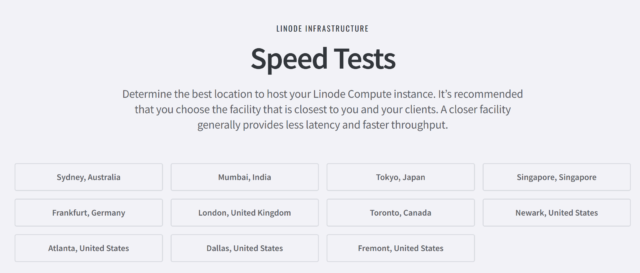

さて、前回 AkamaiさんがLinodeサービスアピールしてますと紹介させて頂いたのですが、各リージョンのスピードテストが出来る場所があったので紹介させて頂きます。

なお、ちゃんとリージョンに日本もありました。

このページ はログインせずとも使えるみたいですね。

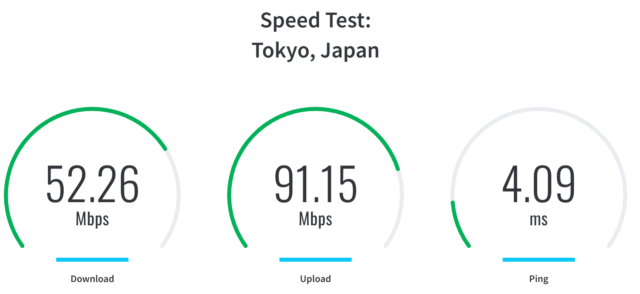

日本で測定してみました。

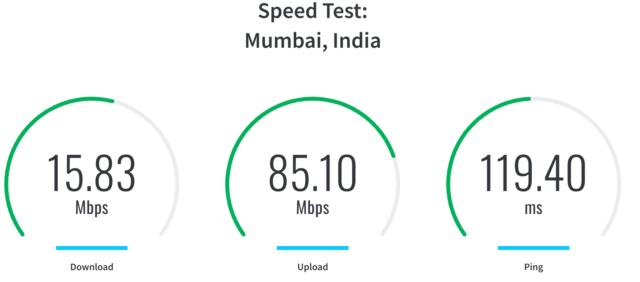

試しに、ムンバイで測定してみました。

それぞれ一回測定しただけなので信憑性は微妙ですが、確かにpingやDLで差が出ていますね。

Akamaiが親会社なので、近いところのリージョンへのアクセスは期待できるのでは無いでしょうか。

Category

サーバ ,

未分類 |

受け付けていません

By ribbon @

2022-12-12 00:49

この記事は openSUSE Advent Calendar 2022 の12日目です。

systemd が使われるようになると、daemon の制御とかのやり方は大きく変わりました。/etc/init.d にあるスクリプトから、systemd パッケージに含まれるコマンドを使うようになってきました。それらのコマンドは、xxxxxctl という、末尾に ctl が含まれるものが多いように感じました。そこで、/usr/bin/ の中にある、末尾が ctl なプログラムがどんなものかを簡単に調べて見ることにしました。

今回は、timedatectl を紹介します。

コマンド名: timedatectl

詳細:

% timedatectl

Local time: 日 2022-12-11 14:27:55 JST

Universal time: 日 2022-12-11 05:27:55 UTC

RTC time: 日 2022-12-11 05:27:55

Time zone: Asia/Tokyo (JST, +0900)

System clock synchronized: yes

NTP service: active

RTC in local TZ: no

% timedatectl show

Timezone=Asia/Tokyo

LocalRTC=no

CanNTP=yes

NTP=yes

NTPSynchronized=yes

TimeUSec=Sun 2022-12-11 14:30:45 JST

RTCTimeUSec=Sun 2022-12-11 14:30:45 JST日付の変更もできます。但し、NTP が動作している場合は、一旦 NTP の同期を止めてからでないと変更ができません。ここは date コマンドと違うところです。

# timedatectl set-time "2022-12-11 15:40:00"

Failed to set time: Automatic time synchronization is enabled

# timedatectl set-ntp no

# timedatectl set-time "2022-12-11 15:40:00"

# timedatectl

Local time: Sun 2022-12-11 15:40:07 JST

Universal time: Sun 2022-12-11 06:40:07 UTC

RTC time: Sun 2022-12-11 06:40:07

Time zone: Asia/Tokyo (JST, +0900)

System clock synchronized: no

NTP service: inactive

RTC in local TZ: no

日付や時刻の変更は、時刻同期機能を入れておけば使う事は少ないと思いますが、date コマンドよりは情報量が多いので、場合によっては便利かもしれません。

Category

Tips ,

サーバ ,

デスクトップ |

受け付けていません

By ribbon @

2022-12-10 10:46

この記事は openSUSE Advent Calendar 2022 の10日目です。

systemd が使われるようになると、daemon の制御とかのやり方は大きく変わりました。/etc/init.d にあるスクリプトから、systemd パッケージに含まれるコマンドを使うようになってきました。それらのコマンドは、xxxxxctl という、末尾に ctl が含まれるものが多いように感じました。そこで、/usr/bin/ の中にある、末尾が ctl なプログラムがどんなものかを簡単に調べて見ることにしました。

今回は、powerprofilesctl を紹介します。

コマンド名: powerprofilesctl

詳細:

% powerprofilesctl list

balanced:

Driver: placeholder

* power-saver:

Driver: placeholder

% powerprofilesctl get

power-saverまた変更は下記のように行えます。

# powerprofilesctl set balanced

# powerprofilesctl get

balancedただ、電源プロファイルを変更することはほとんど無いので、このコマンドの出番はあまりないのかもしれません。

Category

openSUSE ,

Tips ,

サーバ ,

デスクトップ |

受け付けていません

By ribbon @

2022-12-07 21:40

この記事は openSUSE Advent Calendar 2022 の5日目です。

systemd が使われるようになると、daemon の制御とかのやり方は大きく変わりました。/etc/init.d にあるスクリプトから、systemd パッケージに含まれるコマンドを使うようになってきました。それらのコマンドは、xxxxxctl という、末尾に ctl が含まれるものが多いように感じました。そこで、/usr/bin/ の中にある、末尾が ctl なプログラムがどんなものかを簡単に調べて見ることにしました。

今回は、hostnamectl を紹介します。

コマンド名: hostnamectl

詳細:

Static hostname: suse154

Icon name: computer-vm

Chassis: vm

Machine ID: 61ee5253e44f403c9918308e232c84b8

Boot ID: 2dc4f7eae3724c6497708a64e08a516c

Virtualization: kvm

Operating System: openSUSE Leap 15.4

CPE OS Name: cpe:/o:opensuse:leap:15.4

Kernel: Linux 5.14.21-150400.24.33-default

Architecture: x86-64

Hardware Vendor: QEMU

Hardware Model: Standard PC _i440FX + PIIX, 1996_と、たくさんの情報を表示します。今回テストしている環境が KVM 配下であることもバレてしまいます。旧来の hostname コマンドと互換を取るには、引数として hostname を指定すれば良いです。単に hostname を返します。

# hostnamectl hostname suse154A

# hostnamectl hostname

suse154Aそのほかに、JSON形式で出力することも可能です。

hostnamectl --json=pretty

{

"Hostname" : "suse154",

"StaticHostname" : "suse154",

"PrettyHostname" : null,

"DefaultHostname" : "localhost",

"HostnameSource" : "static",

"IconName" : "computer-vm",

"Chassis" : "vm",

"Deployment" : null,

"Location" : null,

"KernelName" : "Linux",

"KernelRelease" : "5.14.21-150400.24.33-default",

"KernelVersion" : "#1 SMP PREEMPT_DYNAMIC Fri Nov 4 13:55:06 UTC 2022 (76cfe60)",

"OperatingSystemPrettyName" : "openSUSE Leap 15.4",

"OperatingSystemCPEName" : "cpe:/o:opensuse:leap:15.4",

"OperatingSystemHomeURL" : "https://www.opensuse.org/",

"HardwareVendor" : "QEMU",

"HardwareModel" : "Standard PC _i440FX + PIIX, 1996_",

"ProductUUID" : null

}JSON 形式で出力する場合、hostname オプションを指定すると、json 機能は無効になってしまうようです。

従来からの hostname コマンドもたぶん残っていくとは思いますが、新しい hostnamectl コマンドも覚えて置いた方が良いかもしれません。

Category

openSUSE ,

Tips ,

サーバ |

受け付けていません