By ftake @

2024-08-01 23:07

この夏も Geeko Magazine Special Edition を発行します。最初の頒布はコミックマーケットC104 月曜日 西す04a です。ぜひお越しください。

Web カタログ

openSUSE Leap 15.6 リリース

openSUSE & WireGuard で VPN サーバーを構築する

Proxmox VE でお試しクラスタ

Proxmox VE で LXC コンテナを使う

openSUSE でロシア語入力を楽しむ

Leap Micro 6.0 + Rancher + k3s で Mastodon サーバー構築してみた

エーデル・シュティメ―カメレオンとパンダとツンとデレ

今話題の AI 技術 BitNet で CIFAR10 を解かせてみた!

Category

Geeko Magazine |

受け付けていません

By Syuta Hashimoto @

2024-07-14 15:50

告知しています通り、openSUSE.Asia Summit 2024 Tokyo を2024年11月2日(土)、3日(日) に麻布台ヒルズの株式会社SHIFTさんで開催します。

openSUSE.Asia Summit 2024ではopenSUSE以外にも,Dockerなどのコンテナ,DevOps,日本語IMEなどのLinux Desktop,オープンソースのオフィススイートであるLibreOfficeやセキュリティについてなど幅広いトークを予定しています。また、AlmaLinux、Debian、Ubuntuなどの主要ディストリビューションの講演があるCross Distro Trackもあります。

この openSUSE.Asia Summit 2024 Tokyoにて、学生ボランティアを募集しています。

学生ボランティアには素敵な特典をご用意。

交通費について

関東近郊:交通費実費。上限目安:四日間で4000円(これを超える場合はご相談下さい)

宿泊を伴う場合:交通費、宿泊費実費ないし一部。ご相談下さい。(8/20までに予定する交通費、宿泊費をご連絡ください)

ボランティアの仕事

会場の準備

来場者受付

スピーカーのサポート(マイク、タイムキーパーなど)

4日(月祝)のツアーのサポート

希望するセッションには基本的に参加できます。英語が出来なくても問題ありません。また、発表者として発表されることを推奨します。

詳細

日時

2024年11月1日(金)17:00-19:00

2024年11月2日(土)8:00-20:00

2024年11月3日(日)9:00-20:00

2024年11月4日(月祝)※ツアー(詳細未定)

※全時間ではありません。

会場:麻布台ヒルズ 株式会社SHIFT

募集条件: 少なくとも土曜日に参加できること(土曜日に参加できない場合は応相談)

お手伝いいただける方は、以下の情報をopensuse-asia-24-contact@googlegroups.com までお送りください。

氏名:

氏名よみがな:

所属(大学名/学部名):

Tシャツサイズ(XS / S / M / L / XL):

メールアドレス:

参加日:

必要な交通費:

イベント詳細については以下をご覧ください。

沢山のご応募をお待ちしています。明日のOSSを担うのは君だ!

Category

openSUSE.Asia Summit |

受け付けていません

By ftake @

2024-07-13 16:26

これまで自宅用の VPN はルーターの機能の L2TP/IPSec を使っていました。しかしながら、Android 12から L2TP/IPSec が使えなくなったり、もともと接続元のネットワーク環境次第で接続できないという制約もあり、VPN を WireGuard に乗り換えることにしました。

WireGuard は Linux カーネルに組み込まれている VPN プロトコルで、特にセキュリティとパフォーマンスを売りにしています。

構成はこんな感じです。VPN 接続用の IP アドレスは固定です。

自宅側

ルーター

ヤマハのダイナミックDNSサービスで IP アドレスを引ける

VPNサーバー(ファイルサーバー)

openSUSE Leap 15.5

LAN側アドレス (eth1): 192.168.10.2(インターネットには直接つながってない)

VPN側アドレス: 192.168.2.1

ポート: 51820

リモート側

Android 14 スマートフォン

Android 13 タブレット

openSUSE Leap 15.6 ノートPC

秘密鍵・公開鍵を作成する

VPN に参加するサーバーとクライアントそれぞれの秘密鍵・公開鍵を作ります。openSUSE が動いている PC で以下のコマンドでそれぞれ作成します。

wg genkey | tee privatekey | wg pubkey > pubkeyprivatekey と pubkey に秘密鍵と公開鍵それぞれが保存されます。合計3回実行することになります。

VPNサーバー側の設定

今回の説明の範囲外ですが、ルーターでポートフォワーディングの設定をしておきましょう。必要なポートはUDP 51820です。192.168.10.2 に転送するようにしておきます。

まずは VPN サーバー自体のネットワーク設定です。WireGuard そのものにはプロトコル上、サーバーとクライアントという関係はなく、どちらもサーバーでありクライアントなシンプルな構成です。後は WireGuard をどのような用途で使うかによって設定が変わってくるため、WireGuard の説明を見るときに、用途を意識してドキュメントを見ないと混乱するので注意が必要です。

今回は自宅で常時起動しているファイルサーバーを VPN サーバーの役割を持たせて、自宅のネットワークにつなぎたい端末からこのサーバーに繋いで使用することにします。ここからはいつもの Arch Wiki に感謝ですが、「特定のユースケース: VPN サーバー」 を見ることで、この用途の設定方法がわかります。

はじめに、転送とファイアウォールの設定です。YaST でやってしまいましょう。

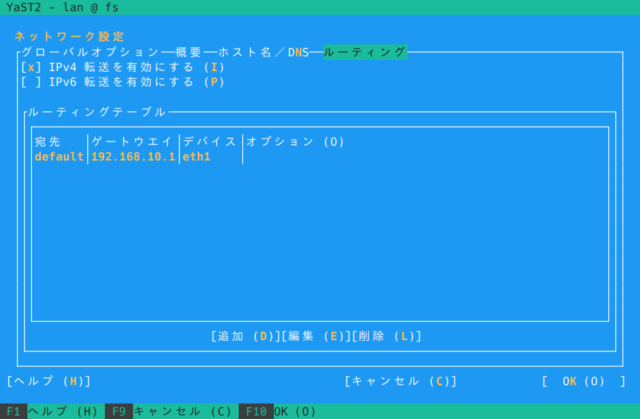

YaST > 「ネットワーク設定」 > 「ルーティング」を開き、「IPv4 転送を有効にする」をON

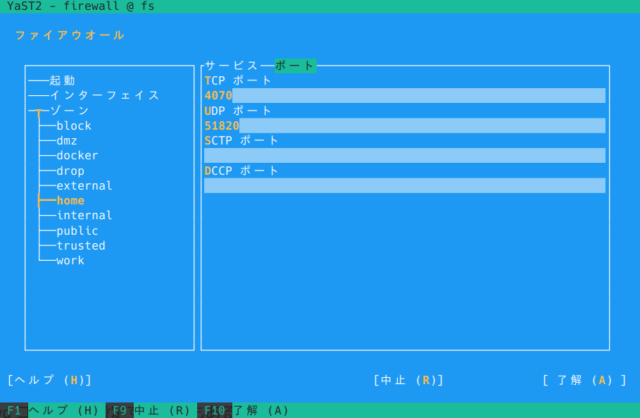

YaST > 「ファイアウォール」 で使用しているゾーンで「ポート」 > 「UDP ポート」 に 51820 を追加

次に、WireGuard の設定をしていきます。wg コマンドで設定する方法もあるのですが、設定ファイルを直接作成するのが手っ取り早いです。

/etc/wireguard/wg0.conf

[Interface]

この設定から、VPN 用のインタフェース wg0 を作成します。Systemd を使用して、起動時に WireGuard インタフェースを立ち上げる便利スクリプトの wg-quick を使います。

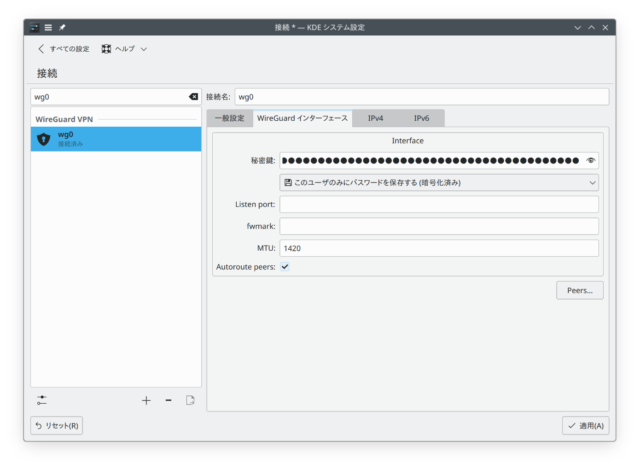

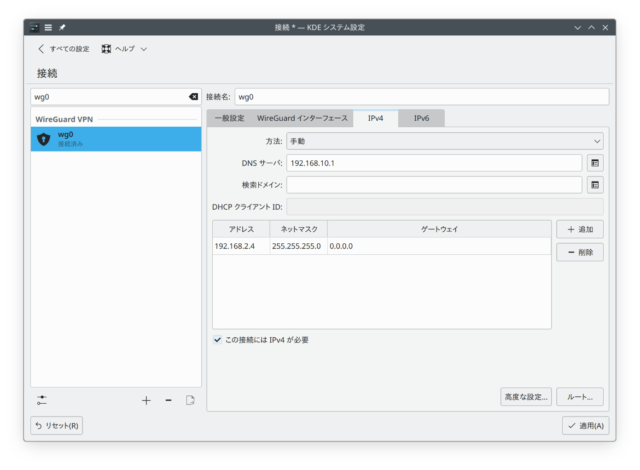

systemctl enable --now wg-quick@wg0クライアントの設定―openSUSE Leap 15.6

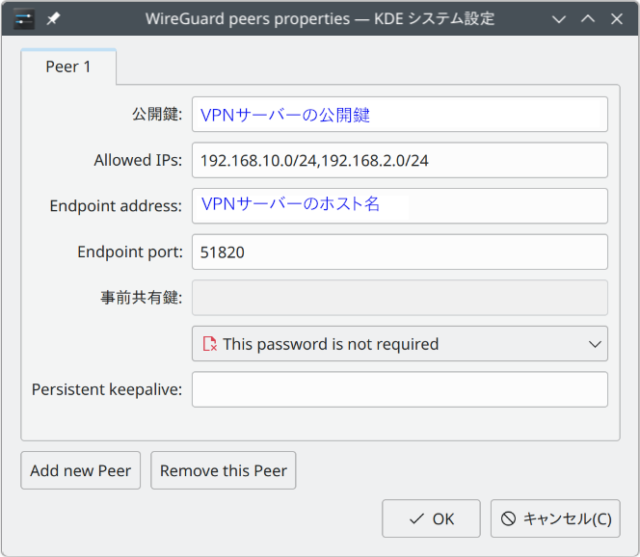

NetworkManager の接続の追加に WireGuard があり、これで接続できます。入力する必要の値は

openSUSE Leap 15.6 ノートPC 用の秘密鍵

ピア(接続相手: つまり、この場合サーバー)の設定

VPNサーバーの公開鍵

Allowed IPs (VPN を通して通信するアドレスレンジ)

LANとVPNのアドレスレンジ: 192.168.10.0/24, 192.168.2.0/24

自宅LAN経由でインターネットに出たい場合は 0.0.0.0/0 を指定して、全部を VPN 経由にすることも可能

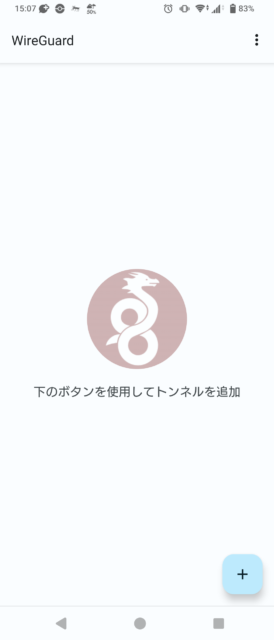

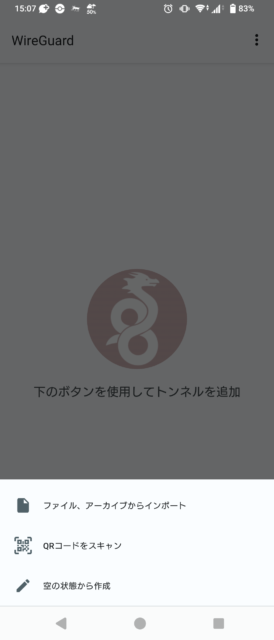

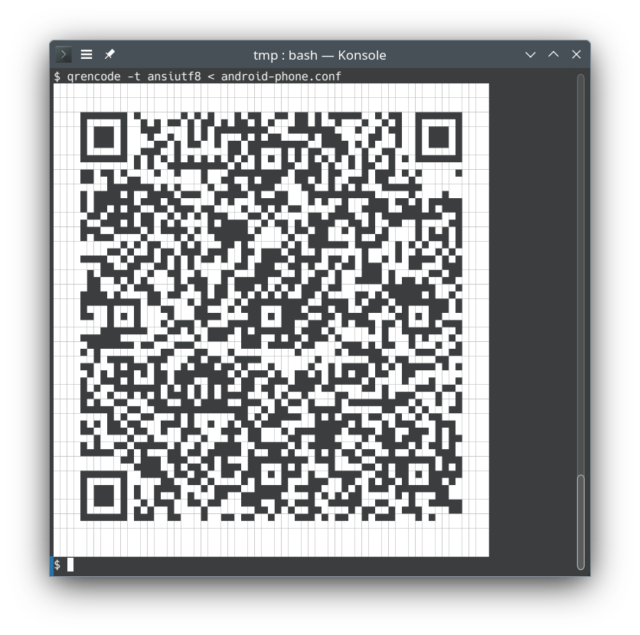

クライアントの設定―Android スマートフォン

Wireguard の接続アプリは Play Store から入手できます。NetworkManager と同様に手入力でもよいのですが、以下のようなファイルを PC 上で作成して QR コード化して送ることもできます。

[Interface]

Address = 192.168.2.3/24

PrivateKey = Android端末の秘密鍵

DNS = 192.168.10.1

MTU = 1420

[Peer]

PublicKey = VPNサーバーの公開鍵

AllowedIPs = 192.168.10.0/24, 192.168.2.0/24

Endpoint = 外からアクセスできるルーターのホスト名:51820ファイル名を android-phone.conf とすると、QR コードは次のようにして作成できます。

qrencode -t ansiutf8 < android-phone.conf

qr コマンドでも同じことができます。

Category

openSUSE ,

サーバ |

受け付けていません

By ftake @

2024-06-13 23:49

だいぶ前に秋葉原の中古携帯ショップで買った NEC のモバイルルーター、Aterm MR04LN。USB テザリング機能があるのですが、接続してもネットワークデバイスとして認識してくれません。

必要なカーネルモジュール (rndis_host) が自動で読み込まれていないようなので、以下のコマンドで手動で読み込み解決しました。

sudo modprobe rndis_host

Category

openSUSE ,

未分類 |

受け付けていません

By ftake @

2024-06-10 21:49

本ページは news.opensuse.org に投稿した openSUSE.Asia Summit 2024 Call for Speakers の日本語翻訳版です。

本日、openSUSE.Asia Summit 2024 の発表者の募集を開始したことをお知らせします。このイベントは11月2日と3日に日本の東京で開催されます。イベントの詳細は開催案内 (日本語版 )をご覧下さい。

openSUSE.Asia 実行委員会では、様々な方面から openSUSE に関連した知識や経験を共有してくれる発表者を募集しています。発表者は openSUSE Travel Support Program (TSP) から旅費の補助を受けることができます。そのため、日本から離れた場所に住んでいる場合でも、発表提案に応募しイベントに参加するよい機会となっています。

今年は、AlmaLinux、Debian、Ubuntuといった他のディストリビューションのコミュニティの協力のもと、Cross-Distro トラックを開催します。これらのディストリビューションに関連した発表も歓迎します。

トピック

トピックの例(これに限るものではありません)は以下のとおりです:

openSUSE (e.g., Leap, Tumbleweed, Micro OS, Open Build Services, openQA, YaST)

デスクトップ環境とアプリケーション (e.g., GNOME, KDE, XFCE)

オフィススイート、グラフィックアート、マルチメディア (e.g., LibreOffice, Calligra, GIMP, Inkscape)

多言語サポート (e.g., インプットメソッド、翻訳)

クラウド、仮想化、コンテナ、コンテナオーケストレーション (e.g., Kubernetes, Rancher)

パッケージサプライチェーンセキュリティ、脆弱性管理

組み込みと IoT

openSUSE上で動作するその他のアプリケーション

特定の技術に関連しないトピックも歓迎します。例えば:

FLOSS 技術の概説

開発、品質保証、翻訳

ヒントとコツ、経験談(成功・失敗)、ベストプラクティス

マーケティングとコミュニティ運営

教育

セッションの種類

以下の2種類のセッションの発表提案を募集しています。

ロングトーク・発表 (30分 + Q&A)

ショートトーク・発表 (15分 + Q&A)

ライトニングトーク(5分)セッションについては、後日アナウンス予定です。

スケジュール

発表提案資料の締め切り: 2024年8月4日

発表者への採否通知: 2024年8月26日

発表提案資料の提出方法

発表提案は events.opensuse.org に提出して下さい。SUSE コミュニティアカウントを持っていない場合は、資料を提出する前にシステムのトップメニューからアカウントを作成して下さい。

openSUSE Conference Code of Conduct に従う必要があります発表提案は英語で130〜250語で作成する必要があります。また発表内のトピックに合わせた適切なタイトルを付けて下さい。

提出前に LibreOffice、Google Docs、Grammarly などを使用して、スペルミスや文法の誤りを修正して下さい。

より良い発表提案を書くためのヒントを記載しているガイド を確認して下さい。

もし、このような文書を作成するのに慣れてなく、手助けが必要な場合は、お住まいの国や地域の実行委員 に連絡して下さい。

発表についての要件

発表の際には英語または日本語を使用することができます。ただし、文章やスライドでは英語を使用する必要があります。

発表者は会場に来る必要があります。事前に録画したビデオ、ビデオ会議での発表は認められません。

東京の宿泊費に関する注意 今年の11月4日は祝日です。そのため、ホテルの宿泊費は非常に高額になっています。そのため、ビジネスホテルが適切な価格で空きがある間に、キャンセル可能なプランですぐに予約することを強く推奨します。詳細についてはイベントサイト をご覧下さい。

By Taniguchi Akira @

2024-06-09 16:13

英語でのアナウンスはこちら 。

私達は openSUSE.Asia Summit 2024 のロゴコンテストを開催することを宣言いたします!ロゴはイベントに対する考え方やアイデンティティを表すのに重要な役割を果たします。毎年のサミットごとに以前とは異なる独創性のあるロゴがサミットを主催するそれぞれのコミュニティを美しく反映してきました。今年のコンテストに参加して2024年のサミットのための素晴しいロゴをデザインしてください。

openSUSE.Asia Summit 2024 は日本の東京で開催され、詳細は間も無く公開されます(※訳注:2024年06月09日現在公開されています 。日本語訳はこちら )。ロゴコンテストは2024年7月21日に締め切られます。最優秀作品の作者には運営委員から感謝の気持として「Geeko Mystery Box(なにが入っているかはお楽しみ)」を送らせていただきます。

締切:2024年7月21日

最優秀作品発表:2024年7月29日

コンテスト募集要項:

ライセンス :ロゴは CC-BY-SA 4.0 ライセンスに準拠してください。また、openSUSE.Asia Summit 2024においてあなたの作品をロゴとして使用する場合、帰属(attribution(BY)- 著作権者の表示)なく使用出来る事とします。帰属(著作権者の表示)はサミットの Web サイト上で行います。オリジナリティ :ロゴデザインはオリジナルのものでなければならず、いかなる第三者の制作物も含んではいけません。フォーマット :モノクロとカラーフォーマットの両方を提出する必要があります。ファイル形式 :SVG 形式で提出する必要があります。コミュニティの反映 :ロゴデザインはアジアにおける openSUSE コミュニティを反映するものにしてください。禁止事項 :ロゴは以下を含まないでください。

何れかのブランド名や商標、及びそれらを連想させるもの

不適切、攻撃的、ヘイト表現、不法行為、中傷的、名誉毀損とみなされる可能性のあるイラスト

性的に露骨であったり挑発的であったりする表現

暴力や武器を連想させるような表現

アルコール、煙草、ドラッグの使用を連想させるような表現

人種、ジェンダー、宗教、国籍、身体障碍、性的指向、年齢に関する差別表現

グループや個人に対する偏見、人種差別、ヘイト、及び何らかの害を与えるような表現

宗教的、政治信条的なもの、あるいナショナリズムを連想させるような表現

ガイドライン :ロゴは openSUSE Project Trademark Guidelines を遵守する必要があります。ブランド :openSUSE branding guidelines はロゴのデザインの助けとなるでしょう(オプション)。

デザインロゴの提出は以下の内容と友に opensuseasia-summit@googlegroups.com に送信してください:

件名 :openSUSE.Asia Summit 2024 Logo Design – [あなたのお名前]連絡先 :あなたのお名前とメールアドレスデザイン理念 :あなたのロゴデザインに込められた理念を説明するドキュメント(TXT または PDF文書)ベクターファイル :ロゴデザインは SVG 形式のみ受け付けますビットマップファイル : 256 x 256 px 以上の PNG 形式のビットマップファイルを添付してくださいファイルサイズ :ファイルサイズは512KB未満になるようにしてください

openSUSE.Asia Summit 実行委員は全ての応募作品が要件を満たしているかを確認します。最終的な決定は実行委員が行ない、最高得点を獲得したデザインではない場合もあります。ロゴの作成には Inkscape の利用をお薦めしています。Inkscape はあなたのデザインワークのためのパワフルでフリーな、そしてオープンソースのベクターグラフィックツールです。

By ftake @

2024-06-08 17:42

このページは news.opensuse.org の Invitation to openSUSE Asia Summit 2024 Tokyo Japan の翻訳です。

openSUSE.Asia Summit とは?

openSUSE Project は openSUSE.Asia Summit 2024 を日本の東京で開催することをお知らせします。openSUSE.Asia Summit は openSUSE ユーザーと貢献者、そして FLOSS 熱狂者のための年次カンファレンスです。これまでのサミットでは、主にインドネシア、中国、台湾、日本、韓国、インドから参加者を集めてきました。

2014年に最初の openSUSE.Asia Summit が北京で開催されてから、openSUSE.Asia Summit はオンラインでつながったコミュニティが、対面で集まり、お互いを知り、openSUSE やその上で動作するアプリケーションについての知識と経験を共有する重要な機会でした。しかしながら、COVID-19 により、3年の間、これが難しい状況が続きました。今年のサミットのゴールの1つは、コミュニケーションのための場所を提供することです。そのため、今年はビデオ会議による発表を受け入れないことを予めご了承下さい。

開催日

openSUSE.Asia Summit は11月2日と3日に行われます。また、発表者向けのエクスカーションを11月4日に予定していますが、後日ご案内予定です。

サミットの直前には、The Linux Foundationによる Open Source Summit Japan と Open Compliance Summit が開催されています。合わせて参加してみてはいかがでしょうか?

Cross-Distro トラック

Cross Distro Developers Camp (XDDC) の協力で、Cross-Distro トラックを開催します。XDDCは openSUSE、Debian、Ubuntu を含む、FLOSS OSディストリビューション横断の開発者コミュニティで、特に日本語に関する共通の問題を解決するために活動しています。今年の openSUSE.Asia Summit では、他のディストリビューションのコミュニティから発表者と参加者を集める予定です。これはイベントをより盛り上げることにつながるだけではなく、openSUSEとコミュニティがどのようであるかを知ってもらう良い機会になるでしょう。

会場

openSUSE Asia Summit 2024は、東京都港区の麻布台ヒルズに本社を置く、株式会社SHIFT で開催されます。株式会社SHIFTは、お客様の売れるソフトウェアサービス/製品づくりを支援し、お客様のビジネスの成長をサポートするIT企業です。金融機関などのエンタープライズ領域におけるミッションクリティカルな基幹システムから、ECサイト、スマートフォン向けのアプリ・ゲーム検証まで幅広い分野のお客様に対するテスト・品質保証サービスで事業基盤をつくり、現在は、ビジネスの構築からシステ厶の企画、開発、運用、セキュリティやマーケティング領域、さらにはDX推進まで、お客様のITにまつわるあらゆるビジネス課題の解決をご支援しています。

麻布台ヒルズ は2023年11月に竣工した大規模再開発プロジェクトです。このエリアにはオフィス、住居、商業施設、文化施設があり、最新の観光スポットとして注目されています。羽田空港や首都圏のどのエリアからも公共交通機関で簡単にアクセスできます。

東京と日本

東京は日本の首都です。東京のインフラと国際的な接続性により、参加者は容易に渡航することができます。アジア太平洋地域、ヨーロッパ、北アメリカの主要都市から、羽田空港または成田空港のいずれかの空港に直行便があります。東京は独特の文化、食べ物などで観光地としても人気があります。特にゲーム、アニメ、漫画のキャラクターは近年では国際的に一般的になっており、観光客を日本に引き寄せています。東京では簡単にキャラクターショップを見つけることができ、好きな作品のグッズを手に入れることができるでしょう。

東京は独特の文化、食べ物などで観光地としても人気があります。特にゲーム、アニメ、漫画のキャラクターは近年では国際的に一般的になっており、観光客を日本に引き寄せています。東京では簡単にキャラクターショップを見つけることができ、好きな作品のグッズを手に入れることができるでしょう。

外国からの旅行者は昨年、COVID-19 前のレベルまで回復しています。為替レートの影響もあり、今はお金を節約しつつ日本への旅行を楽しむことができる大きなチャンスです。

しかしながら、もし少しでも openSUSE.Asia Summit に参加する可能性がある場合は、すぐに、キャンセル可能なプランでホテルを予約することをおすすめします。今回の推奨ホテル のいくつかは5ヶ月前(6月1日)から予約を受け付けています。11月4日は日本では祝日にあたるため、ビジネスホテルの部屋はすぐに売り切れることが予想されています。予約できなかった場合は、異常に高額な費用を払う必要が発生することになり、旅費補助プログラム で賄うことができなくなる可能性があります。

東京と日本の観光情報については、次のウェブサイトもチェックして下さい

発表者募集

発表者募集は6月から開始します。news.opensuse.org に投稿した別の投稿 を確認して下さい。

最後に

openSUSE.Asia Summit はopenSUSE コミュニティが集まる重要な機会です。参加者は開催期間中に東京での滞在を楽しむことができるでしょう。

11月に東京でお会いできることを楽しみにしています。

Have a lot of fun!