By Syuta Hashimoto @

2019-12-07 16:42

この記事はopenSUSE Advent Calendar 2019の7日目です。

さて、一年越しの遊びたいねぇを実施したいと思います。

openSUSEのコンソールで作業していると、タイプミスやパッケージの未インストールなどで、システムにないコマンドを打ってしまうことがあります。

そんな時、コンソールには次のようなメッセージが表示されると思います。

$ ifconfig

‘ifconfig’ が入力間違いでなければ、下記のように入力することで command-not-found を利用してパッケージを検索することができます:

cnf ifconfig

ネットワーク関連のコマンドはipやssというコマンドになったため、ifconfigはdeprecatedになっていて、システムには入っていません。

ここで私はzypper seで検索したり、ぐぐったり、と、コマンドを探しに行くわけですが、簡単にどこにあるかを探してくれるコマンドがありました。

そう、それがメッセージで親切にも教えてくれている、”cnf”です。

cnf – Command Not Found

cnfはCommand Not Foundの頭文字を並べたコマンドで、そのコマンドがどのパッケージに入っているかを探してくれたり、$PATHに設定がないのでは、などのNot Foundとなってしまう理由を表示したりしてくれます。なお、command-not-foundというコマンドも同じ模様。

$ cnf ifconfig

…

プログラム ‘ifconfig’ は下記のパッケージに存在しています:

* net-tools-deprecated [ パス: /bin/ifconfig, リポジトリ: zypp (repo-oss) ]

* net-tools-deprecated [ パス: /usr/bin/ifconfig, リポジトリ: zypp (repo-oss) ]

下記を利用してインストールしてみてください:

sudo zypper install net-tools-deprecated

net-tools-deprecatedパッケージにあることと、zypperコマンドでインストール可能なことが表示されました。ここでdeprecatedと名前のついているパッケージに入っているので、ぐぐる意味がでてきそうです。

コマンド名からパッケージが推測できる場合はzypper seで探すことも簡単ですが、そうでない場合などは有効ですね。たとえば、brctlなど。

ちなみに、私はbrctlを導入済みです。この状態でcnfを実行するとどうなるでしょうか。(導入済みなのに、brctlとコマンドを打ってもNot Foundとなってしまった想定)

$ cnf brctl

…

プログラム ‘brctl’ は、システムにインストール済みのパッケージ ‘bridge-utils’ 内に存在します。

絶対パス ‘brctl’ は ‘/usr/sbin/brctl’ を指しています。そのため、このコマンドを実行するにはスーパーユーザ (root など) の権限が必要

かもしれません。

をを、親切にも、/usr/sbin下だから、sudoいるんじゃないの?と、アドバイスをしてくれます。

他にも、一般コマンドで試してみると、

$ cnf podman

…

プログラム ‘podman’ は、システムにインストール済みのパッケージ ‘podman’ 内に存在します。

絶対パス ‘podman’ は ‘/usr/bin/podman’ を指しています。左記のパスがお使いの環境での $PATH 変数に含まれているかどうかご確認ください。

ちゃんと、$PATHに指定されているかをアドバイスしてくれます。

チュートリアルをしているときなどで、コマンドが見つからなかった場合、まずcnf叩いてみるのが有効そうですね。ただ、私の環境では1-clickで追加したリポジトリにあるパッケージを認識しなかったりしたので、ちょっとチューニングがいるのかもしれません。(Cloud:OpenStack:Masterに入っている、genisoimageなど)

まとめ

- cnfはそのコマンドがNot Fonudとなる理由を表示するユーティリティで、これ自体は勝手に何かをインストールしたりはしないので、気軽に使える

- コマンド名からパッケージ名の推測が難しいときや、パッケージ入れたのに使えないときに使用する

- 認識しないリポジトリがある?←要調査

- manを見ると、厳密にはハンドラでbashやzshに統合されてるらしい

- 他ディストリビューションでは同様コマンドはあるのでしょうか?情報お持ちの方、是非ご教示ください

Category

openSUSE |

受け付けていません

By ftake @

2019-12-04 00:42

openSUSE Advent Calendar 3日目です。

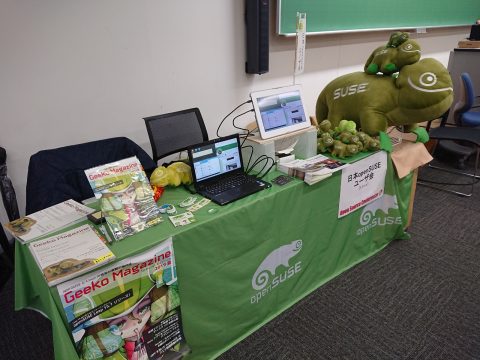

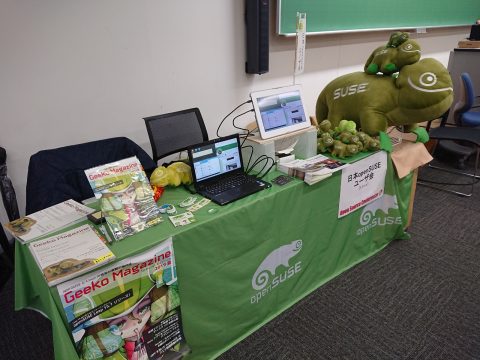

11月23日、24日に東京都日野市の明星大学で開催されたオープンソースカンファレンス2019 Tokyo/Fall に日本 openSUSE ユーザ会として参加しました。

今回は久しぶりに超特大カメレオンぬいぐるみが登場!宅急便で送ることのできるぎりぎりのサイズの箱に詰められてやってきました。

ブースでは フリーチラシ版の Geeko Magazine を配布しました。

セミナーは川上さんによる「最近よく聞く!? ― eBPF (extended Berkeley Packet Filter) を用いた PostgreSQL の性能測定」で、Asia Summit の内容を日本語で話してもらいました。難しい内容でしたが、そこそこの人数が集まったので良かったです。

次回は2月21日(金)、22日(土)で、会場は9年ぶりに23区内に戻り駒澤大学です。

Category

openSUSE,

イベント,

レポート |

受け付けていません

By Syuta Hashimoto @

2019-12-02 22:31

この記事は openSUSE Advent Calendar 2019 の二日目です。

Kubicでは、コンテナを制御するコマンドに、dockerでなくてpodmanが採用されています。Podmanは、デーモンレス、ルートレスなコンテナ制御ソリューションで、主にRed Hatで開発されています。せっかくなので、podmanを使ってみました。

インストール

KubicやTumbleweedが新しいバージョンをパッケージングしているのに対し、Leap 15.1用は若干バージョンが古いようです。Podman は日進月歩で成長してますので、極力なら新しいバージョンを使いたい所。私はTumbleweedの派生であるMicroOSを使って、新しいバージョンを使っています。

ネットワーク設定ファイルパッケージ podman-cni-config も同時にインストールする必要がありますが、podmanの推奨に設定されていて、podmanのインストールだけで自動的に入ってくれるかもしれません。

zypper in podman podman-cni-config

MicroOSはトランザクショナルサーバーのため、私はtransactional-updateコマンドでインストールしました。(このあたりの詳細はGeekoMagazineに書いています。)

デーモンレス

Dockerを動かす時、Dockerのサーバーを起動させますよね。podmanはサーバーを使わない設計なので、サーバーを起動させる必要はありません。また、サーバー型であることに起因する脆弱性も回避しているとのことです。

ルートレス

Dockerはルート権限で実行するか、Dockerグループに追加したユーザーで実行する必要があり、これが脆弱性に結びつくのでは、と言われています。podmanは一般ユーザー権限でも動作するように設計されていて、この問題を回避しています。

ただ、私が使ってみた感じですと、一般ユーザーでボリュームマウントがうまくいかないんですよね・・・おいおい調査したいと思います。

Docker互換

もちろん、Dockerイメージをそのままrunすることができます。また、コマンドもDockerと同じように設計されていて、dockerの部分をpodmanに置き換えるだけでほとんどのコマンドを実行できます。実際に、dockerコマンドをpodmanのエイリアスにする、という代替方法も紹介されています。

- コンテナ実行 podman run 【イメージ名】

- コンテナ一覧 podman ps

- コンテナ停止 podman stop 【コンテナIDやコンテナ名】

- コンテナ削除 podman rm 【コンテナIDやコンテナ名】

などなど。

使ってみて

コマンドがDockerと同じなので、同じように使えて、違和感とかは全くありませんでした。サーバー起動に気を使わなくていいのは、素直に楽ですね。調査すればDockerとPodmanの差みたいなところもでてくると思うのですが、そこまで使い込むのはもうちょっと先になりそうです。(通常の使用では差がわかりませんでした。)

イメージ作成

Podmanは、Dockerのコンテナ制御、イメージ作成、の機能のうち、コンテナ制御を受け持っています。イメージの作成はbuildahというソリューションで行うことができます。アドベントカレンダーの中で、buildahについても紹介できればと思っています。

明日は ftakeさんによる、OSC Tokyo/Fallのイベントレポートです。・・・そういえば、私も参加させて頂いていました。 ftakeさんの後にイベントレポート書きますね!

Category

openSUSE |

受け付けていません

By Syuta Hashimoto @

2019-12-01 17:54

この記事は openSUSE Advent Calendar 2019 一日目の記事です。

openSUSEには安定版のLeap、ローリング・リリース(最新バージョンを追いかける感じ)のTumbleweedがありますが、その他にもKubernetes用OSのKubicなどもリリースされています。Leapにしても、ライブ用があったりしたので、ダウンロードサイトを覗いて何があるのか見てみました。

ダウンロードサイトへの導線はメインページにあります。ここを見ると、左側にTumbleweed、右側にLeapの見出しがまず目に入ると思います。マウスオーバーすると「Tumbleweedのインストール」「Leapのインストール」という、ダウンロードサイトへのリンクボタンが表示されます。

前はダウンロードサイトへのリンクがどこかわかりづらかったのですが、大分見やすくわかりやすいデザインにかわりましたね。

選べるのは以下の4つです。

インストール x86_64

通常のLeapです。

JeOS x86_64

JeOSってなんだろう?と思って調べてみると、openSUSEのwikiがありました。仮想環境やクラウドで利用するための、LeapをスリムにしたOSのようです。JeOSを元に自分なりのカスタマイズをしたイメージをKiwiで作成する、みたいな使い方もあるようですね。表示されている容量を通常のLeapと比較すると、スリムさがよくわかります。

ライブ x86_64

CDやUSBなどから起動できるライブイメージですね。

移植版 aarch64 ppc64le

説明に、「openSUSE Leap の PC 以外のアーキテクチャへの移植版は、本体とは異なる少人数のコミュニティチームでメンテナンスされております。」とありました。メンテナの方たちに感謝です。

こちらも4種類ありました。

インストール x86_64 i586 aarch64 ppc64le

通常のTumbleweedです。

Kubic x86_64 aarch64

Kubernetesをすぐ動かせるOSです。MicroOSという、Tumbleweedから派生した、スリムでコンテナを動かすことを目的としたOSを元にしています。・・・このあたりの関係性や定義はちょっとずつかわるらしく(あるいは私が正確に把握していなくて)、サイトを久しぶりに見ると表現が変わっていたりします。

私がGeekoMagazineに構築記事を書いたり、OSC東京のセミナーで紹介させて頂いたのが、このOSです。

JeOS x86_64

TumbleweedのJeOSですね。今度使ってみようと思います。やはり、こちらも通常版とのサイズの差がはっきりしてます。

ライブ x86_64 i686 aarch64

Tumbleweedのライブイメージです。

所感

JeOS、Kubicあたりが、目新しい単語でしょうか。私はKubernetes構築をKubicでしているのでKubicには馴染みがありましたが、JeOSは単語だけ聞いたことがある程度でした。今度使ってみようと思います。

何気に、ライブイメージも使ったこと無いので、どんな感じなのか使ってみたいですね。

さて、次は・・・・次?みなさん、Advent Calendar に登録がありません!!是非登録してください!

Category

openSUSE |

受け付けていません

By Syuta Hashimoto @

2019-08-08 18:42

橋本修太です

私が、では無く、ユーザ会で、なのですが、「日経Linux 9月号」に「openSUSE Leap 15.1がリリース 会議では今後の方針も明らかに」と題してレポートを書かせて頂きました。(文責は私でございます。)

内容は、「GeekoMagaze 2019 夏」号で武山さんが記事にされているLeap15.1の紹介から要点と、5月にニュルンベルグで開催されたopenSUSE Conference 2019のレポートです。

Leap 15.1は、マイナーバージョンアップリリースなので目玉機能とかよりは15.0からのスムーズな移行に重点が置かれているのですが、それでも細かい所は結構かわっていて(YaSTやカーネルへのパッチなど)、openSUSEユーザはもちろん、ユーザで無くとも興味を持って頂ける記事となっています。

是非、この記事で状況を把握していただいて、openSUSE Leap 15.1 を使ってみましょう

日経Linux 9月号 オフィシャルはこちら

Category

openSUSE,

レポート |

受け付けていません

By ftake @

2019-07-30 23:56

この夏もGeeko Magazine を発行します。2014年冬から始まった Geeko Magazine Special Edition はついに10巻目となりました。

最初の頒布は8月12日(月)コミックマーケットC96 南 ラ-03a です。今回から入場時にカタログに付属のリストバンドが必要になりますのでご注意下さい。コミケの後は技術書典や OSC 東京で頒布予定です。

今回の内容はこんな感じです。ちょっと難しめかもしれません。

- openSUSE Leap 15.1 リリース!

- 仮想マシンは遅いのか?仮想マシンと物理マシンのディスク I/O 速度比較

- Docker Compose とは何が違う?Rails アプリを Kubernetes にデプロイしてみた

- Docker・Kubernetes の永続化ボリューム攻略

- eBPF を用いた PostgreSQL のクエリショル時間の計測

- 鏡の向こう第5話: 放課後

openSUSE Leap + CUDA で TensorFlow を動かすよ~!

それでは、日本 openSUSE ユーザ会のスペースでお待ちしております。

Category

Geeko Magazine,

openSUSE |

受け付けていません

By ftake @

2019-07-29 00:36

年に1回の openSUSE ユーザーが集まるイベント、 openSUSE mini Summit を 7月20日に開催しました。近年は Open Source Summit Japan の翌日に開催しています。今回の参加者は26名でした。

今回の会場はサイバートラスト株式会社の会議室を使わせて頂きました。ありがとうございました。

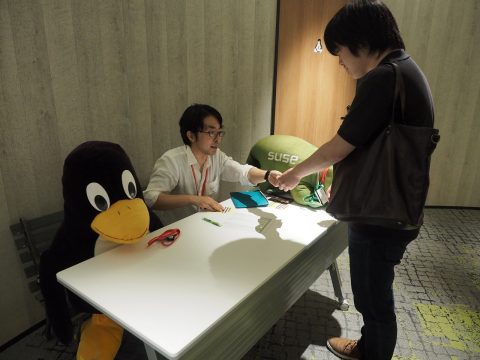

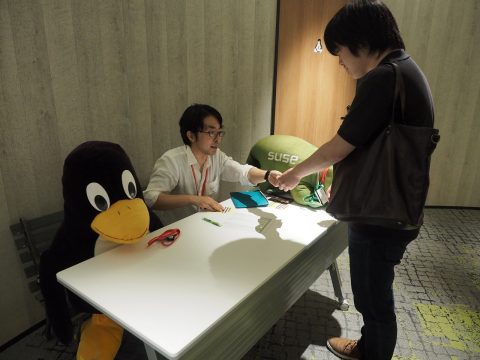

受付は特大ギーコとTuxが並びました。

受付は特大ギーコとTuxが並びました。

オープニング

オープニングでは、昨年の mini Summit から今日までの活動を振り返りました。参加した OSC などのイベントと開催したイベントは17回ありました。また昨年末には Advent Calendar に参加し、7人で25日分のブログ投稿を行って完走することができました。

次にアイスブレイクで、参加者全員に自己紹介をしてもらいました。 1人持ち時間30秒で 、読んで欲しいお名前と、興味のあること、お仕事、関係するコミュニティなどを話してもらいました。

アイスブレイクの様子

アイスブレイクの様子

openSUSE Leap 15.1 リリース!

発表者: ftake

15.1 のカーネル、Snapper の容量表示、YaST の改良点を中心に説明しました。会場には Debian や Ubuntu のコミュニティからも参加者がいたため、SLE とパッケージはバイナリレベルで同一なのか?といった質問が出ました。(ソースレベルで同一で、バイナリは異なる)

openSUSE Conference 参加報告

発表者: ftake, hashimotosyuta, masayukig

openSUSE Conference の参加者が前に出て、写真を見ながら当日の様子を紹介しました。ソーセージとビールの写真が多めだったかもしれません。

openSUSE with OpenSDS

発表者: hashimotosyuta

様々なストレージエンジンをコントロールして、ストレージを作成できる OpenSDS を openSUSE で使う話です。残念ながら今のところ openSUSE 向けのパッケージは用意されていないようです。

Kubernetes the hard way on openSUSE OpenStack cloud

発表者: masayukig

GCP に手作業で Kubernetes をインストールする Kubernetes the hard way の紹介、新しいお家 Open Stack クラスタの紹介と、この Open Stack 上に Kubernetes クラスタを構築する話でした。

資料: https://github.com/masayukig/k8s-the-hard-way

openQAを使ってテストケースを作成してみる

発表者: nagayasu

openQA は openSUSE の自動テストで使用されている GUI テストツールです。openQA をローカル PC にインストールし、Live 起動のディストリビューションのテストのデモが行われました。

openQA について

openQA について

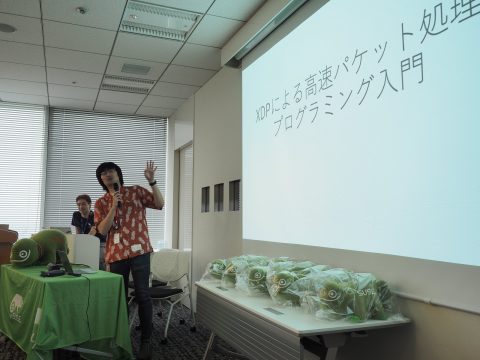

ショートトーク

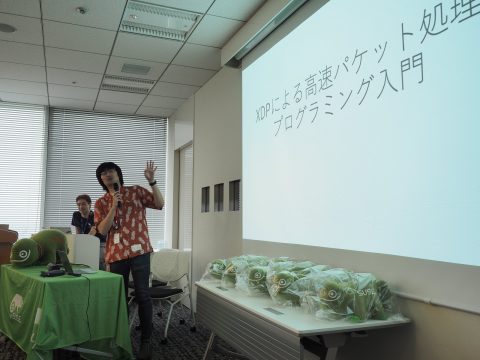

emaxer さんと鹿さんによる飛び入り発表。XDP のパケット処理の話は OSC 京都で聞けます。

XDPによる高速パケット処理のショートトーク

XDPによる高速パケット処理のショートトーク

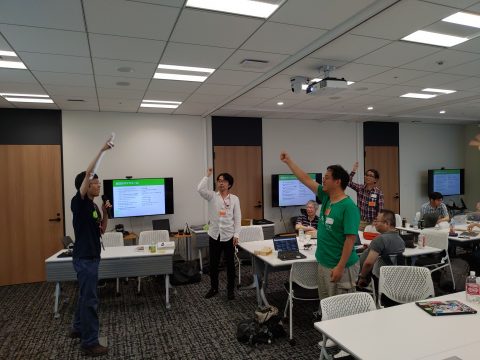

じゃんけん大会・クロージング

中サイズのカメレオンのぬいぐるみや、Tシャツなどがもらえるじゃんけん大会を行いました。プレゼントの数は十分にあったため、みなさん何かしら持って帰れたのではないかと思います。

じゃんけん大会

じゃんけん大会

集合写真

集合写真

リリースパーティ

すぐ隣のラウンジに移動し、少し遅めの Leap 15.1 のリリースパーティを開催しました。スパークリングワインで乾杯!

今回は初めての方も多くいました、じっくり交流して頂けたのではないかと思います。