By ftake @

2011-09-04 19:27

初投稿です。

先日 M17N プロジェクトに Mozc を追加しました。

Mozc は Google によって開発された日本語入力エンジンです。Windows や Mac OS X 向けに提供されている Google IME とは変換に用いる辞書が異なり、オープンなものに置き換えられています。

間に合えば、11月に公開される openSUSE 12.1 に搭載される予定です。(標準の IM エンジンは Anthy)

2011/10/15 追記: 12.1 への搭載は見送られました。今度のバージョンについては利用者数などに応じて判断が変わる可能性があります。議論は是非 opensuse-ja の ML にて。12.1 も以下の手順で導入することになります。

2011/11/17 追記: 12.1 用のリンクを追加しました。11.4 用のリンクを修正しました

以下の手順で 12.1 の公開を待たずに、11.4 や Thumbleweed でもインストールして使うことができます。

続きを読む »

Category

openSUSE,

Tips,

その他 |

受け付けていません

By hashimom @

2011-03-13 15:32

openSUSE 11.4 がリリースされましたが、

今回は geeko を折り紙で折ってみる方法をご紹介します!

続きを読む »

Category

Geeko,

Tips,

その他 |

受け付けていません

By 杜若 桔梗 @

2009-09-29 23:42

こんばんは、桔梗です。

Linuxでサーバーを立てるとき、どのように考えて作っていますか?

これは今の職場で実際にあった話ですので、参考にしてください。

・必要ないパッケージまで全部入れる。

これはまず、間違っているでしょう。OSはRHEL3.9です。RHELの古いやつはアップデートにものすごい時間がかかるんです。

さらに、パッケージによっては強制的に設定ファイル上書きするみたいで、必要な設定ファイルを全部バックアップとって・・・とやるから一日がけなんですよね。その点、SUSEであれば、DeltaRPM の機能で差分だけの提供ですから、設定ファイル書き換えなんていう事態も発生しないと思います。そして何より、アップデートにさほど時間がかからない点でしょうか。

後は、必要ないパッケージまで入れることで、セキュリティホールを生み出しています。いやね、使いもしないもの入れておいて、クラッキングされた後が怖い。自分ならそんな変な構成はしませんよ。

私なら、必要最低限のパッケージを導入した後に必要なものを導入していきます。これが一番構築の手間はかかるけれども、後の管理は楽です。SUSEなら、CUI上でもYaSTくんが使えるのでGUIじゃなくてもさほど苦労しないかと思います。

・セキュリティOSが有効になっていない

外部に公開しているサーバーなのに、セキュリティOSが有効ではありませんでした。

RHELなのでSELinuxなのですが、SELinux Policy Editorができたとはいえまだ、難解な面は残っています。とは言っても、軍の用途にも耐えられるくらい強力なものです。いくら強力なものを作ったとしても使い勝手がよくなければ、ユーザーは増えないものですよね。

SUSEであれば、AppArmerという機能があります。SELinuxより設定が簡単で使い勝手がよいものです。これはYaSTくんから設定が可能です。拍子抜けするくらい簡単に設定ができますよ。

・FWの設定は?

FWの設定はGUIでやれば今でこそ簡単ですが、実際に運用されているサーバー群でどれだけXが使えるというのでしょうか。

FWはGWでやっているから安全だ、という人がいますが、実際は違います。GWに設置してあるFWは確かに外からの攻撃には強いですが、 LAN内部からの攻撃は素通りしてしまいます。また、LAN内部のユーザー全体がTelnet等でサーバーにアクセスできてしまうのも考え物です。サーバーごとに制御をかけるのであれば、サーバー自体にもFWの設定は必要でしょうね。

サーバーを守る手段は考えてみればいくらでもあるものです。

攻撃にあったときに被害を最低限にとどめるために、もう一度セキュリティを見直しを含めて、サーバー全体を見直してみませんか?

そして、実際にこれじゃだめだ、ということがわかったとき、乗り換え対象のディストリビュージョンとして、openSUSEやSLES、SLEDが候補に挙がってくれれば幸いです。openSUSEやSLES、SLEDであればセキュリティ対策はとても簡単にできるものなのですから。

Category

openSUSE,

Tips,

その他 |

受け付けていません

By 杜若 桔梗 @

2009-07-10 01:09

気がついたら一年ぶりですか?

どうも、お久しぶりです、桔梗です。

仕事が忙しくてなかなか更新する暇がありませんでした。

表記、八月勉強会のネタですが・・・・

C++&QtによるSUSE Linuxでのクロスプラットホーム開発入門&SUSE LinuxでWAFを作ろうの二本立てを予定していますが、どこまで準備できるのかが疑問です。

現在、メインマシンがトラブル(発熱)を抱えており、プレゼンで使えるマシンがない状態になっています。

仕方ない、はやりのNetBookでも買おうかな・・・・

#それはそれでWintelの策略に乗ったみたいで悔しい。

ちなみにIDEは物置から引っ張り出してきたBorland C++ BuilderXもしくは、Turbo C++を予定していますが、

時代が時代なのできちんとKDEのIDEでもやる予定です。

Category

openSUSE,

Tips,

その他 |

受け付けていません

By HeliosReds @

2009-01-08 15:50

<< Wednesday, January 7th, 2009 by Andreas Jaeger >>

openSUSE プロジェクトで使われているバグ・レポート・ツール(bugzilla.novell.com)が、1月10日にバージョン 3.2 へとアップデートされます(いくつかの Novell 独自の変更が含まれています)。

変更の中で特筆すべきことは、バグ報告にあたって新たにガイド・モードが追加され、これが Novell 外のアカウントで報告する際のデフォルトとなるということです。

ガイドなしモードを使っていて、ガイド・モードに切り替えたい場合は(あるいは、その逆を望む場合は)、”新しいバグレポート”のテンプレートをブックマークしておくことも可能です(詳細については下記をご覧ください)。こうしておくと、ブックマークの URL を編集して“?format=guided”を追記したり(ガイド・モードに切り替えたい場合)、この部分を削除して元に戻すことができるようになります。このブックマークを使うことにより簡単にアクセスできるようになりますし、あらかじめいくつかの情報 — たとえば“Found By”の欄には“Community User”が記入済み — が記入されている openSUSE 11.1 のバグレポート用のブックマークを既に作ってあります。ただし、ガイド・モードが使えるようになるのは bugzilla がアップデートされた後のことになりますので、ご注意ください。

アップストリームの bugzilla についての 3.2 で変更点については、bugzilla 側にドキュメントがあります。我々が用意した bugzilla にはいくつかのバグ・フィックスと拡張が追加されています。

bugzilla はこのアップデート作業のため、10日の 10:00 AM から 2:00 PM の間(Mountain Time – 訳注:日本時間だと11日 2:00 AM から 6:00 AM の間)、使用できなくなります。

なお、バグ報告にあたっては、ガイドラインにも目を通しておいてください。

手順:新しいバグ報告のテンプレート作成方法

- “New”を選択して新規のバグ報告を作成します。事前に定義しておきたい属性の値を記入してください。

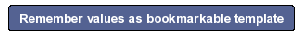

- このボタンをクリックします。

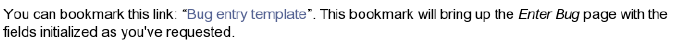

- 新しいページが表示されます:

- ハイパーリンク上で右クリックして、[このリンクをブックマーク](Firefox の場合)を選んでブックマークに追加してください。

- このブックマークを選択すれば、事前に属性が記入されている新たな不具合報告を作成することができます。

原文はこちら

Category

openSUSE,

Tips,

TOPICS,

その他,

ニュース |

受け付けていません

By HeliosReds @

2008-09-23 23:26

news.opensuse.org に流れた告知ですが、現在公開中の openSUSE 11.1 Beta1及び SUSE Linux Enterprise 11 Beta1(こちらは一般公開されていません) に含まれる Intel e1000e ネットワークカードドライバに深刻な不具合が発見されています。

e1000e ドライバ(e1000 ドライバなら問題はないとのこと)を使用するネットワークカードが付いているハードウェアをopenSUSE 11.1 Beta1 もしくは SUSE Linux Enterprise 11 Beta1 で起動した場合、最悪ネットワークカードを壊してしまう可能性もあります。

お使いのハードウェアに付いているネットワークカードが該当するかどうかは、上記からも辿れるこことかここあたりの情報を参照して確認してください。

もし Intel 製の Gigabit Eathernet Card が装着されていて、上記を参照しても該当しているか否か確認が取れないようでしたら、念のため openSUSE 11.1 Beta1 及び SUSE Linux Enterprise 11 Beta1 ではマシンを起動しないようにしておいたほうが良さそうです。

By 杜若 桔梗 @

2008-07-05 12:16

備忘録代わりですが・・・

Zebraってなんざらしょ?

職場で使うことになり、調べてみました。なになに、ルーティングソフトウェア・・・?それじゃ、CiscoIOSみたいなものか?と思ってみたら、それがビンゴ。設定ファイルを介さないで設定するのでめんどくさいような楽なような・・・なんだかよくわからん代物です。

でも・・・・LinuxわかってないNetwork屋さんがいじる分にはちょうど良さそうなものです。私は、サーバー屋さんなので まずは、設定ファイルありきですがね。

このZebraというソフト、使いこなせればそれなりに強力そうです。詳しくは以下のURLをどうぞ。

http://www.zebra.org/